CODEBLUE2025参加したらキラキラで眩しかった

CODE BLUEというイベントに行ってきた。

参加しての感想とカンファレンスがどんなものがあったのかつらつらと振り返ろう。

講演内容の詳しい記事は別で書くので、これは読み物として軽く見てくれれば。

CODE BLUEとは?

日本発の国際的なサイバーセキュリティのカンファレンス。

コードブルー…?某山Pのドラマが脳裏をよぎりましたか?私も同じです🚁

“CODE BLUE”

これは医療現場の用語で「緊急事態」「関係者招集」という意味合いがあるそうで、

イベントではサイバーセキュリティの業界で活躍する研究者、法律家、企業が一堂に介すことから、その意味がかかっているみたい。

つまり、イベントに来場しているのは「世界中から緊急招集されたセキュリティ関係者たち」ということ。

そう考えるとセンスあるイベント名。

来場している方々は皆その道のプロ、つよつよセキュリティ専門家達…

彼らが研究して得られた知見、成果を共有し合い、世界のセキュリティをより強くしていく国際会議

ということで私も週3で松屋に行く「牛丼セキュリティ柱」として、この度緊急招集されてきた。

会社の経費で。各駅停車で。

なんで行ったの

上司にこのイベントを紹介され、興味が湧いたから。

BLACK HATは知ってたが、CODE BLUEというイベントは初耳だった。

大型のエンジニアイベントには行ったことが何度かあるが、国際カンファレンスでサイバーセキュリティのものは参加経験がなかった。

このイベントで普段の業務では関わりのない、ギークな話を聞けると思い、参加を決意。

ちなみに自分のエンジニア経験はこんな感じ

- 前職でWEB脆弱性診断

- 現職ではCSIRT業務、AWS

- 趣味で開発(Webサイトやツール拡張機能)

イベント内容

ちなみに参加費は9.8万円。たっけぇ~賃貸更新?

開催はベルサール高田馬場のB1F

大ホール2つとルーム1つで講演

そのほかルームではワークショップが行われていた。

それぞれで講演が同時進行しており、興味のあるものを選んで聞きにいく。

セッション内容

- Agentic AI による実践的ペネトレーションテスト自動化

- オーディオブックを表紙で判断するな:Kindle で Amazon アカウントを乗っ取る

- Raspberry Pi Pico であらゆるマイクロコントローラーをハックする方法

- 国家支援型マルチプラットフォーム・バックドアから得られる実用的なインテリジェンス

- CCELとサイバー防御・先制措置のあいまいな境界線:日本の法的・戦略的転換点

…などなど技術的なものから組織・法律、国家間の話まで講演の幅が広いっ

ワークショップもユニークで

- ラズパイハッキング

- C2通信

- AD侵入

などどれもやりたいことで目白押し。

しかし今回は講演をなるべく聞くためにワークショップは流し見するだけに🥲

講演中は録音撮影は禁止されてなかったら大丈夫だったので、ボイスメモ起動しながら無音カメラで気になったスライドをパシャリ。

iPhoneが文字認識して翻訳までしくれるのがありがたい

1日目

前日に生牡蠣6つ平らげたので、いつトイレに引き篭もるかビビりながら会場へ。

聞いた講演たち

[三井物産セキュアディレクション株式会社]Agentic Web Security

これからのWebのあり方とそこでのAI Agentを狙ったインジェクションをはじめとする脅威のはなし

BIN2TL:Perfettoによるプログラム動作の可視化(英語)

Xでフォローしている方が発表していた。

バイナリ実行のトレース情報をAndroidプロファイラのタイムラインで可視化するツールを作ったというはなし

Agentic AIによる実践的ペネトレーションテスト自動化

Agent連携で自律的にペネトレを行うシステムのはなし

ちなみにホールには通訳の方がおり、渡されるレシーバーで通訳音声を聞きながら講演を聞くことができる。

この講演の時は「日本語講演ですので。」と音声レシーバ渡されなかったが、登壇したスピーカーは最初から最後まで英語で話してた。ガッデム

最重要タスク: ランチ

1日目のランチは会場横のレストランでパスタにした。

ここ美味しい。

会社の先輩と入ったが、先輩は大盛り頼もうとしたところ、量も料金も2倍と言われていた。

オーディオブックを表紙で判断するな:KindleでAmazonアカウントを乗っ取る(英語)

Kindle端末内にはAmazonアカウントのセッションが残っているため、この端末が侵入されることでAmazonでなりすましされるというもの

PerfektBlue:自動車業界を制圧する汎用ワンクリック・エクスプロイト(英語)

bluetooth接続要求が繰り返し送られ、接続してしまうと侵入されるもの、VWやベンツなどが乗っ取られていた。えぐい

これを研究するために車を買ったのか…

1日目の反省

-

英語の聞き取りは大変。

講演のほとんどが英語で、来場者の3割ほどは外国人だった。廊下の至る所で井戸端会議がされていたが、聞こえてくるのはもちろん英語。話せるようになるとこういうところで不自由なくネットワークを広げられるのだなぁ -

同時通訳だけに頼ると逆に理解の妨げになるのでは。

通訳の方に翻訳していただけるとはいえ、リアルタイム翻訳のため文構造が英語に引っ張られる。そのため、技術的な内容の理解に加え、何を言っているのかも考えながら聞かなければならず脳みそフル稼働。用語の翻訳ミスも理解の妨げになってしまう。

今何について話しているかを掴むことが日本語であっても大変だと感じた。 -

文字起こし&リアルタイム翻訳のアプリは事前に用意しておいたほうがいい

-

ノベルティが個性的な企業ブースにいったら名刺だけ取られて終わった

-

目が悪いのにコンタクトを忘れた

2日目の準備

-

翻訳は当てにしない

-

講演を調べながら行えるように

こんな感じで左側でAIに聞きながら右で検索とメモをするように。Geminiとのチャットを講演ごとに分けて行い、かなり理解が進んだ。

2日目

聞いた講演たち

アンチデバッグのバイパス:実環境とシミュレーションのハイブリッドアプローチによるRootkit解析(英語)

ルートキット解析が、難読化・パッキング・アンチデバッグ/アンチシミュレーション技術の進化によって、従来の手法だけでは限界に直面しているという現状があるみたい。

BOOTKITTY: ブートキットからルートキットまでのマルチOS信頼チェーンの侵害(英語)

OS起動時にブートロゴを解析する処理において、不正なロゴファイルで任意のデータを特定アドレスへコピーできてしまう脆弱性を使い、

LinuxとAndroidのブートに不正証明書を注入することでSecureBootもすり抜けられる

このツールは以前セキュリティニュースを調べていたときに見たことがあって気になっていた。詳しい解説を聞けて満足。これを検証できたらいいな

クラウド全体への汚染拡大:SSRFの連鎖によるAzureテナント侵害(英語)

2秒に1回はスライドめくっていた(スライド撮影の対策か?)

あと早口で情報量が多かった。SSRFやDNSリバインディングについては知っていたので内容はおおかた分かった。

序盤は音声レシーバーの声に耳を傾けていたが、途中から集中できなくなり、イヤホンを耳から引っこ抜いてやった。

翻訳を聞かずに聞いてみたら、意外といける。恐れず英語で聞いちゃったほうがいい。

過去を掘り起こす:Ext4とXFSのジャーナルからファイル操作履歴を再構築

ジャーナルバイナリをパースしてタイムライン構築するフォレンジックツールを作ったというはなし

ルームでの発表は独自ツールのものが多かった。ツールのはなしを聞くのは楽しい。

なんか学びになった?

選んだ講演がどれもギークで低レイヤーなものが多く、一度じゃ聞いて理解できない。どれも興味ある講演ではあるけれど、全部理解するとなるとハードモード。

またそれなりに長い時間かかって研究の末見つけた脆弱性だから話も細かい部分になりがち。

ただ、発表を通して「バイパスの仕方にこんな手段があるのかー」とか「調査にはこんな用途のツールが必要なのかー」などの気づきは得られた。

そして、Kindle端末の発表だか車へのエクスプロイトの発表だったか忘れたけど、講演内で 「深く調べてみてダメでも、他の手段を取ったり、回数を試行できるか考えたりして、とにかく諦めないことです」 と言っていたのが印象に残っている。誰が言ったのか忘れてしまった。

どの講演からもセキュリティに携わる者としてお手本のような姿勢を感じられた。

まとめ

行ってみて、英語で研究結果を聞くといういい経験にもなったし、自分の知らないドメインの話を聞けて新鮮だった。(平凡な感想、でも大事)

- 自分なりの講演の聞き方を準備するのは大事

- 録音OKだったら後でNotebookLMに入れちゃえばいい

- ブースにはとりあえず話しかけに行こう

という感じのまとめになった

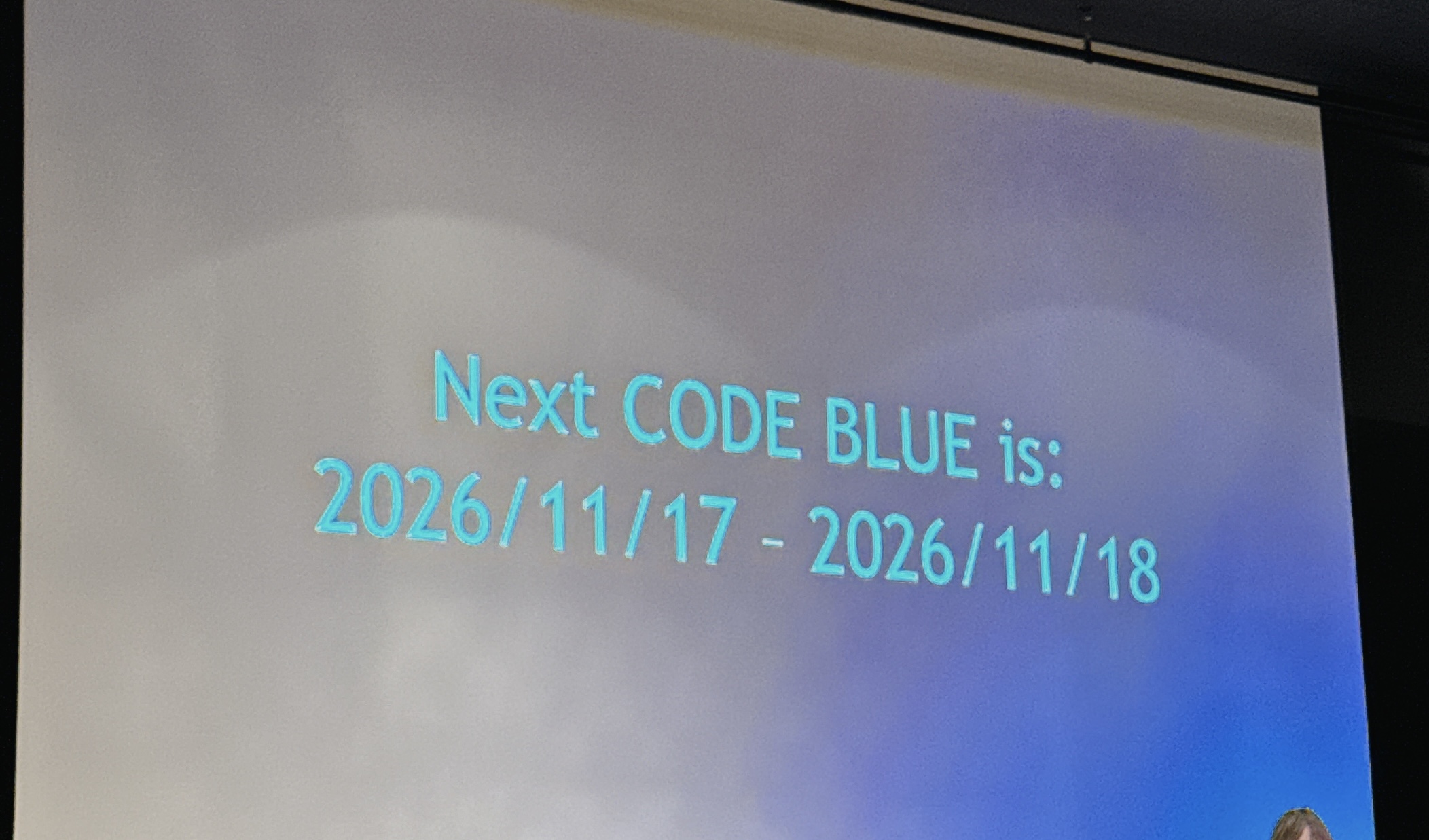

ちなみに来年のCODE BLUE 2026も同じ会場で

2026/11/17, 18 に開催するみたい

行くかというと…まだわかりませんのら。